Los ciberdelincuentes aprovechan la temporada de impuestos para aprovecharse de los contadores mediante sofisticadas estafas por correo electrónico.

Puntos clave

- Según la inteligencia de amenazas de Mimecast, se utilizan métodos avanzados de distribución de malware que explotan mega.nz, ScreenConnect y proveedores de servicios de correo electrónico (ESP) como Sendgrid para eludir las medidas de seguridad tradicionales durante la temporada de impuestos en EE. UU.

- Los contadores son los principales objetivos de los ciberdelincuentes durante la temporada de impuestos en Estados Unidos; sufren ataques de ingeniería social combinados con troyanos de acceso remoto, conocidos como la estafa fiscal RAT, que se aprovechan de su cansancio y sobrecarga durante este período de alta actividad laboral.

- Los investigadores de amenazas de Mimecast descubrieron estafas fiscales RAT, demostrando cómo los ciberdelincuentes encuentran la manera de llegar a una víctima. En la segunda mitad de febrero de 2025, las empresas de contabilidad fueron atacadas significativamente con correos electrónicos de ingeniería social relacionados con impuestos.

Durante la temporada de impuestos, las firmas de contabilidad, que suelen estar saturadas de trabajo, se convierten en blancos predilectos de ciberataques. Uno de los esquemas más insidiosos es la estafa fiscal RAT (troyano de acceso remoto), que utiliza ingeniería social y malware para robar credenciales críticas y datos confidenciales de los clientes. Continúe leyendo para desentrañar la mecánica de la estafa fiscal RAT, examinar las técnicas que utilizan los atacantes y obtener consejos para defenderse de estas amenazas.

La espada de doble filo de la temporada de impuestos

Para muchos estadounidenses, la temporada de impuestos es un alivio (o un temor), dependiendo de si se avecinan reembolsos o cuotas. Pero para los contadores, este ajetreo anual significa largas horas haciendo malabarismos con cargas de trabajo pesadas y plazos ajustados. Durante este periodo, las firmas de contabilidad suelen generar una parte significativa de sus ingresos anuales, al tiempo que gestionan simultáneamente una afluencia de declaraciones regulares y nuevos clientes que buscan ayuda.

Desafortunadamente, este período de estrés ofrece una ventana de oportunidad para los ciberdelincuentes, que se aprovechan de las distracciones típicas de la temporada de impuestos para lanzar ataques.

¿Por qué los contadores son objetivos prioritarios?

Los contadores son objetivos atractivos debido a su acceso tanto a los sistemas financieros como a la información personal identificable (PII). Desde pequeñas firmas de contabilidad hasta corporaciones multinacionales de contabilidad, las recompensas para los ciberdelincuentes son inmensas. Para agravar el riesgo, la temporada de impuestos a menudo implica la generación de nuevos negocios, lo que hace que los contadores sean más propensos a confiar en consultas aparentemente legítimas de clientes potenciales.

¿Qué es la estafa fiscal RAT?

La base de esta estafa reside en el uso de troyanos de acceso remoto (RAT). Los RAT son programas de malware avanzados que, una vez descargados, permiten a los atacantes tomar el control del dispositivo de la víctima. Esto les permite monitorear la actividad en tiempo real, registrar las pulsaciones de teclas y realizar capturas de pantalla. ¿El objetivo final? Obtener acceso a cuentas confidenciales o datos de clientes.

Lo que hace que los RAT sean particularmente peligrosos es su naturaleza sigilosa. Una vez activos, operan en segundo plano, a menudo sin ser detectados por el usuario.

Cómo funciona la estafa fiscal RAT

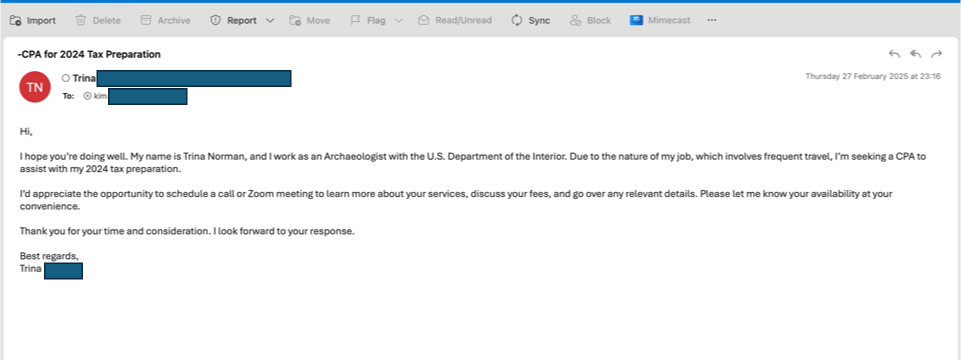

Paso 1: El correo electrónico cebo

Los actores de amenazas comienzan investigando a los contadores y encontrando sus direcciones de correo electrónico a través de fuentes públicas o bases de datos filtradas. Con esta información, envían un correo electrónico de consulta inicial que parece legítimo, generalmente haciéndose pasar por un cliente potencial.

Por ejemplo, un estafador podría afirmar que su contador habitual se ha jubilado y que necesita ayuda urgente para declarar impuestos. El correo electrónico no incluye enlaces ni archivos adjuntos maliciosos, lo que lo hace parecer inofensivo y elude los filtros de seguridad del correo.

Ejemplo de una campaña actual que Mimecast detuvo:

En la segunda mitad de febrero de 2025, Mimecast detectó un aumento significativo en la ingeniería social dirigida a firmas de contabilidad.

Los estafadores suelen guardar su carga útil para correos electrónicos posteriores. Proponen adjuntar documentos fiscales anteriores en la correspondencia de seguimiento. En esta etapa, principalmente están probando la receptividad de los contadores.

Paso 2: Enganchar al objetivo

Los contadores, deseosos de aprovechar un nuevo cliente durante su período de mayor actividad, suelen responder con prontitud. En este punto, ya han sido «capturados»: el atacante ya cuenta con su confianza.

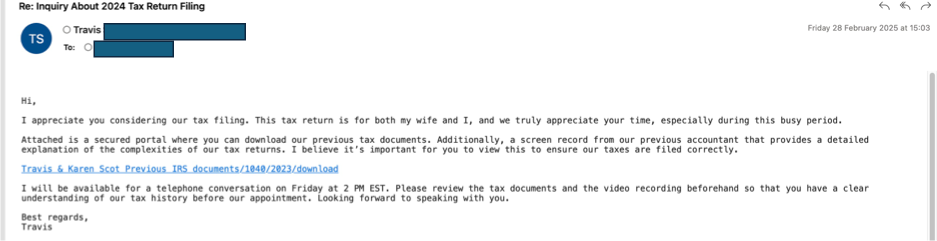

Paso 3: Seguimiento Malicioso

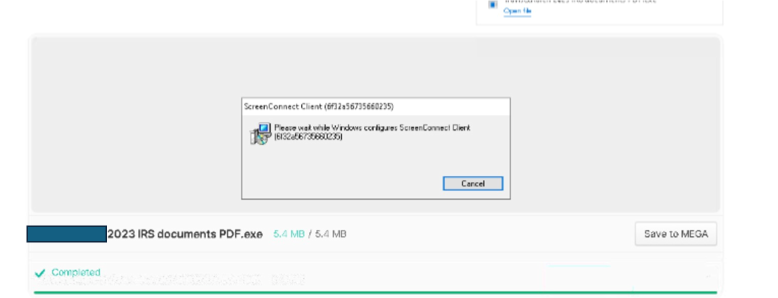

El atacante envía un segundo correo electrónico que afirma incluir la documentación prometida (por ejemplo, declaraciones de impuestos anteriores o documentos de identidad). Dentro del segundo correo electrónico se encuentra un archivo malicioso con un nombre engañoso como «ClientTaxDocument.pdf.exe».

El archivo podría dirigir a un sitio de alojamiento compartido, como mega.nz, para ocultar aún más sus intenciones. Al descargarse, el archivo ejecuta malware como ScreenConnect, una herramienta que facilita el control remoto del dispositivo de la víctima.

Configuración Engañosa

Una variante de este ataque incluso incluye una grabación falsa del supuesto «contador anterior» de la víctima. Este nivel de ingeniería social crea la ilusión de legitimidad, atrayendo a usuarios desprevenidos a habilitar el malware.

Paso 4: Acceso Remoto y Filtración de Datos

Una vez activada la RAT, el atacante comienza a recopilar datos. Esto puede incluir credenciales de inicio de sesión, información personal identificable (PII) del cliente (p. ej., números de la Seguridad Social, registros financieros) e incluso las claves de acceso al sistema del contable.

Los atacantes también podrían usar ScreenConnect para implementar malware adicional, como ladrones de información o ransomware. Este último podría cifrar los sistemas de la empresa, paralizando las operaciones hasta que se pague un rescate.

El panorama general

Las consecuencias de una estafa fiscal con RAT exitosa pueden ser catastróficas. Las credenciales robadas permiten a los hackers infiltrarse en las organizaciones, interrumpir las operaciones y comprometer los datos de los clientes. Para los atacantes, estas credenciales también pueden desbloquear cuentas bancarias confidenciales, bases de datos de clientes y sistemas financieros.

El papel de las campañas modernas de phishing

Cabe destacar que en 2024 se han implementado campañas de phishing más sofisticadas a través de proveedores de servicios de correo electrónico (ESP) de confianza como Sendgrid. El uso de ESP legítimos enmascara aún más la intención maliciosa de estos correos electrónicos. Esto subraya la necesidad de que los contadores verifiquen el origen de los archivos compartidos por correo electrónico y actúen con la debida diligencia al incorporar nuevos clientes digitalmente.

Estrategias de defensa contra ataques de RAT

1. Capacite a su equipo

La capacitación en ciberseguridad es fundamental, especialmente en temporadas de alto riesgo como la temporada de impuestos. Enseñe a los empleados a detectar intentos de phishing y a verificar la identidad de los clientes por teléfono u otros métodos antes de hacer clic en enlaces sospechosos o descargar archivos.

2. Implemente una sólida seguridad de correo electrónico

Implemente soluciones que detecten intentos de phishing, incluso sin enlaces o archivos adjuntos maliciosos. Los protocolos de autenticación de correo electrónico, como DKIM (Correo Identificado por Claves de Dominio) y SPF (Marco de Políticas de Remitente), pueden ayudar a reducir la suplantación de dominio. Es importante utilizar soluciones que identifiquen los correos electrónicos que comprometen el correo electrónico empresarial y los detengan antes de su entrega para evitar cualquier posible interacción.

3. Tenga cuidado con las extensiones de archivo

Anime a su equipo a inspeccionar las extensiones de archivo antes de abrir archivos adjuntos. Los archivos que terminan en «.exe» son programas ejecutables y deberían ser una señal de alerta inmediata a menos que se verifiquen a través de fuentes confiables.

4. Limite las herramientas de acceso remoto

Muchos ciberdelincuentes utilizan herramientas legítimas como ScreenConnect para acceder a los dispositivos. Restrinja este tipo de programas y autorice su uso únicamente a través de protocolos de TI aprobados.

5. Realice auditorías periódicas del sistema

Audite detenidamente los sistemas de red para detectar actividad inusual durante la temporada de impuestos. El tráfico de red sospechoso o los cambios repentinos en el comportamiento de los archivos deben dar lugar a investigaciones inmediatas.

6. Asegúrese de que las copias de seguridad de los datos sean seguras

Realice copias de seguridad de todos los archivos y datos confidenciales de los clientes con frecuencia, almacenándolos en ubicaciones seguras y sin conexión. Esto garantiza la resiliencia de la empresa ante un ataque de ransomware.

7. Utilice software de protección de endpoints

Las soluciones avanzadas de detección y respuesta de endpoints (EDR) pueden identificar actividades maliciosas como las RAT antes de que causen daños significativos.

En conclusión

La estafa fiscal RAT ejemplifica la creciente sofisticación de las ciberamenazas que afectan a las firmas de contabilidad. Aprovechando el caos de la temporada de impuestos, los atacantes utilizan ingeniería social y malware para infiltrarse en las firmas, robar datos valiosos e interrumpir sus operaciones.

Para contrarrestar estas amenazas, las firmas de contabilidad deben priorizar la ciberresiliencia, adoptando medidas robustas de seguridad del correo electrónico, implementando programas de concienciación sobre ciberseguridad para los empleados y manteniendo prácticas de vigilancia durante los períodos de alto riesgo.

Al ir un paso por delante, su firma puede garantizar que, durante la temporada de impuestos, los hackers se mantengan a raya. Para obtener información práctica sobre cómo fortalecer la estrategia de ciberseguridad de su firma, explore el Centro de Inteligencia sobre Amenazas o descargue el último Informe Global de Inteligencia sobre Amenazas.